Sicher ….

Was ist eigentlich Sicherheit

Ein System wird dann als sicher bezeichnet, wenn der Aufwand für das Eindringen in das System höher ist als der daraus resultierende Nutzen für den Angreifer. Deshalb ist es wichtig, die Hürden für einen erfolgreichen Einbruch möglichst hoch zu setzen und damit das Risiko zu reduzieren.

Der Mangel an Computersicherheit ist eine vielschichtige Bedrohung, der nur durch eine anspruchsvolle Abwehr entgegengetreten werden kann. Der Kauf einer Software oder das Erstellen von Sicherheitsdokumentation ist kein Ersatz für eine umsichtige Analyse der Risiken, möglicher Verluste, der Auswahl von Abwehrmaßnahmen und einer Systematik zur schnellen Erkennung und Beseitigung solcher Bedrohungen.

IT-Systeme sind möglicherweise einigen Risiken ausgesetzt

- Technischer Systemausfall

- Systemmissbrauch, durch illegitime Ressourcennutzung, Veränderung von publizierten Inhalten, etc.

- Sabotage

- Spionage

- Betrug und Diebstahl

- Fehlbedienung durch Personal oder zugangsberechtigte Personen

- Computerviren, Trojaner und Würmer, die zusammengefasst als Malware bezeichnet werden

- Spoofing, Phishing, Pharming oder Vishing, bei dem eine falsche Identität vorgetäuscht wird

- Denial of Service-Angriffe

- Man-in-the-middle-Angriffe

Private und öffentliche Unternehmen sind heute in allen Bereichen ihrer Geschäftstätigkeit und Privatpersonen in den meisten Belangen des täglichen Lebens auf IT-Systeme angewiesen.

Sicherheitsmaßnahmen

Sicherheitsmaßnahmen sollten im Rahmen eines Sicherheitskonzeptes an den Wert der zu schützenden Daten angepasst werden. Zu viele Maßnahmen führen zu Kosten- und Akzeptanzproblemen, bei zu wenig Maßnahmen bleiben „lohnende“ Sicherheitslücken offen.

Sicherheitsmaßnahmen sind unter anderem physische und räumliche Sicherung von Daten, Zugriffskontrollen, das Aufstellen fehlertoleranter Systeme, Maßnahmen der Datensicherung und die Verschlüsselung.

Ein effektives Sicherheitskonzept berücksichtigt jedoch neben technischen Maßnahmen auch organisatorische und personelle Maßnahmen.

Zu den Sicherheitsmaßnahmen, die von jedem Verantwortlichen für die Informationssicherheit getroffen werden können, gehören unter anderem die folgenden Punkte.

- Software aktualisieren

- Antiviren-Software verwenden

- Firewalls verwenden

- Eingeschränkte Benutzerrechte verwenden

- Sensible Daten verschlüsseln

- Sicherungskopien erstellen

- Protokollierung

- Sensibilisierung und Befähigung der Mitarbeiter

- Audits/Überprüfung

Beiträge zum Thema Sicherheit

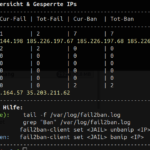

- Fail2Ban Monitoring

Vom Terminal-Skript zum übersichtlichen HTML-Report Wie ich in meinem letzten Artikel über Fail2ban bereits beschrieben habe, ist das Tool sehr hilfreich und so eine Art digitaler Türsteher für Linux-Systeme. Es scannt Logdateien nach böswilligen Mustern… Fail2Ban Monitoring weiterlesen

Vom Terminal-Skript zum übersichtlichen HTML-Report Wie ich in meinem letzten Artikel über Fail2ban bereits beschrieben habe, ist das Tool sehr hilfreich und so eine Art digitaler Türsteher für Linux-Systeme. Es scannt Logdateien nach böswilligen Mustern… Fail2Ban Monitoring weiterlesen - Bash History sicher nutzen

und sensible Einträge entfernen Die Bash speichert standardmäßig alle eingegebenen Befehle in der sogenannten History. Das ist praktisch – kann aber zum Problem werden, wenn dort sensible Daten landen (z. B. Passwörter, Tokens oder interne URLs).… Bash History sicher nutzen weiterlesen

und sensible Einträge entfernen Die Bash speichert standardmäßig alle eingegebenen Befehle in der sogenannten History. Das ist praktisch – kann aber zum Problem werden, wenn dort sensible Daten landen (z. B. Passwörter, Tokens oder interne URLs).… Bash History sicher nutzen weiterlesen - DKIM-Check in Thunderbird

Mehr Sicherheit und Transparenz im Posteingang E-Mail-Sicherheit ist heute wichtiger denn je. Während Begriffe wie DKIM, SPF und DMARC oft nach komplizierter Server-Technik klingen, können sie direkt in Ihrem Thunderbird für deutlich mehr Vertrauen sorgen.… DKIM-Check in Thunderbird weiterlesen

Mehr Sicherheit und Transparenz im Posteingang E-Mail-Sicherheit ist heute wichtiger denn je. Während Begriffe wie DKIM, SPF und DMARC oft nach komplizierter Server-Technik klingen, können sie direkt in Ihrem Thunderbird für deutlich mehr Vertrauen sorgen.… DKIM-Check in Thunderbird weiterlesen - Von Postgrey zu Rspamd: Ein Upgrade beim Greylisting

Wer jahrelang einen Mailserver auf Debian-Basis mit Postfix betrieben hat, kam an Postgrey kaum vorbei. Doch die Zeiten ändern sich. Während Postgrey lange im Einsatz war, ist Rspamd jetzt der moderne Nachfolger, der mehr Intelligenz… Von Postgrey zu Rspamd: Ein Upgrade beim Greylisting weiterlesen

Wer jahrelang einen Mailserver auf Debian-Basis mit Postfix betrieben hat, kam an Postgrey kaum vorbei. Doch die Zeiten ändern sich. Während Postgrey lange im Einsatz war, ist Rspamd jetzt der moderne Nachfolger, der mehr Intelligenz… Von Postgrey zu Rspamd: Ein Upgrade beim Greylisting weiterlesen - Terminal-Sitzungen protokollieren mit „script“

Wer kennt es nicht? Man führt ein komplexes Update durch oder konfiguriert einen Server über die Linux Kommandozeile, und plötzlich rauscht eine Fehlermeldung vorbei, die man im Eifer des Gefechts nicht kopiert hat. Genau hier… Terminal-Sitzungen protokollieren mit „script“ weiterlesen

Wer kennt es nicht? Man führt ein komplexes Update durch oder konfiguriert einen Server über die Linux Kommandozeile, und plötzlich rauscht eine Fehlermeldung vorbei, die man im Eifer des Gefechts nicht kopiert hat. Genau hier… Terminal-Sitzungen protokollieren mit „script“ weiterlesen - Überblick bei Fail2ban

Wer einen eigenen Server mit SSH-Zugang oder Maildiensten betreibt, kennt das Phänomen: Ein Blick in die Logfiles zeigt hunderte von Anmeldeversuchen aus der ganzen Welt. Hier schlägt die Stunde von Fail2Ban. Doch wie behält man… Überblick bei Fail2ban weiterlesen

Wer einen eigenen Server mit SSH-Zugang oder Maildiensten betreibt, kennt das Phänomen: Ein Blick in die Logfiles zeigt hunderte von Anmeldeversuchen aus der ganzen Welt. Hier schlägt die Stunde von Fail2Ban. Doch wie behält man… Überblick bei Fail2ban weiterlesen