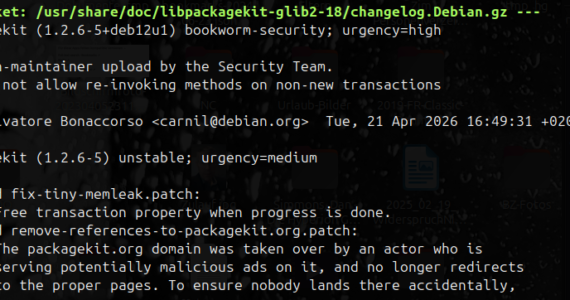

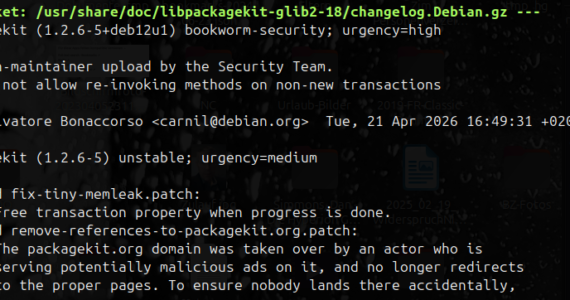

Ein bekanntes Szenario: Eine neue Sicherheitslücke (CVE) geht durch die News und es stellt sich die Frage: „Wurde das Update eigentlich schon eingespielt?“ Oder man möchte nach einer Woche mit einigen Upgrades genauer wissen, wie […]

Sicherheit